Neutralidad

Características y condiciones de la red del servicio de acceso a internet

Aspectos comerciales y técnicos de los planes de internet VTR

Características comerciales de los planes Hogar

Características comerciales de los planes Negocios

Información comercial de planes internet negocios 2022 Q4

Actualizado al 4to trimestre 2022

Información comercial de planes móviles negocios 2022 Q4

Actualizado al 4to trimestre 2022

Características comerciales de los planes Móviles

Control Parental Servicios Hogar

El Control Parental es un sistema de seguridad que permite bloquear páginas web, controlar el acceso y tiempo online de los padres hacia los hijos. Esta herramienta muestra qué están haciendo realmente sus hijos en Internet e identifica los peligros potenciales antes de que se conviertan en problemas.

Contrata los servicios de Control Parental para Internet haciendo click en el siguiente link.

Control Parental Móvil

El Control Parental es un sistema de seguridad que permite bloquear páginas web, controlar el acceso y tiempo online de los padres hacia los hijos. Esta herramienta muestra qué están haciendo realmente sus hijos en Internet e identifica los peligros potenciales antes de que se conviertan en problemas.

Contrata los servicios de Control Parental para Internet haciendo click en el siguiente link.

Parámetros técnicos de diseño y operación

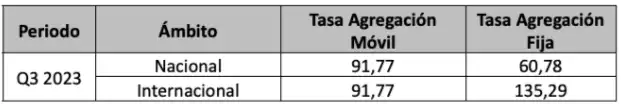

Tasa de Agregación

La Tasa de Agregación es un indicador de la compartición de los enlaces de que dispone el ISP por parte de los usuarios. Hay que tener presente que no todos los usuarios están conectados simultáneamente y que, aun estando conectados, no todos están traficando a través de los enlaces del ISP.

Numéricamente, la Tasa de Agregación es el resultado de la división entre la suma de las velocidades nominales vendidas a todos los usuarios del ISP y la suma de las velocidades de los enlaces de que dispone el ISP, sin incluir los enlaces hacia proveedores de contenido conectados localmente a la red del ISP.:

Calidad y disponibilidad de enlaces (RE Nº 698) nacionales e internacionales

En esta sección encontrarás información relacionada a los enlaces de conexión de VTR nacional e internacional. Los parámetros de medición son la tasa de ocupación, la latencia y la tasa de pérdida de paquetes.Calidad y disponibilidad del enlace

Ver detalle de Calidad y disponibilidad del enlace

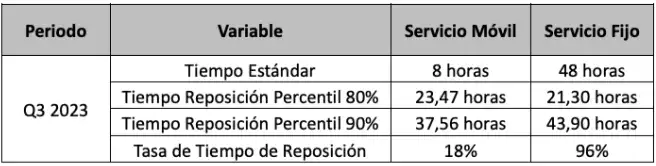

Tiempo de reposición del servicio

Según lo establecido por el Decreto 368 del año 2011, “Reglamento que regula las características y condiciones de la neutralidad de la red en el servicio de acceso a internet”, Los ISP deberán medir y publicar el tiempo de reposición de servicio de acceso a Internet, entendiendo por tiempo de reposición del servicio aquel período comprendido entre el instante en que se reporta una falla de servicio por parte de cualquier usuario y el instante en que se restablece dicho servicio:

Indicadores técnicos de calidad de servicios

De acuerdo al Protocolo entregado por SUBTEL para la Ley de Neutralidad, ha dispuesto una serie de indicadores con el objetivo de que los usuarios puedan conocer la calidad de servicio entregada por su proveedor, tales como la velocidad máxima, mínima, promedio, latencia, entre otros.

¿Qué medimos?

Las mediciones publicadas en este sitio se realizaron de acuerdo al protocolo de Neutralidad establecido por la Subtel, que tiene por objetivo medir la potencialidad de la conexión contratada y su calidad de servicio dentro de su red o área de control. La red de VTR comienza desde el cable módem y/o internet móvil (teléfono móvil o Internet móvil) del cliente hasta los enlaces nacionales e internacionales que son la puerta de entrada de los servidores donde se encuentra alojado el contenido. Los proveedores de Internet a nivel mundial no pueden gestionar las redes de terceros, es decir, no tienen ningún control sobre los proveedores de contenido como Google, Amazon, Youtube, medios online, etc. Como consecuencia, usted puede tener una conexión de alta velocidad pero si accede a páginas web o aplicaciones fuera de la red de VTR esta experiencia se verá afectada por las condiciones de red de los servidores donde se encuentra el contenido que usted desea descargar.

¿Cómo se mide la velocidad?

La medición se realiza a través de Sondas (computadores) que simulan un cliente típico, estas sondas realizan pruebas de forma periódica durante el día, midiendo el servicio en los distintos horarios, además cada sonda cumple con un mínimo de mediciones dispuesto por Subtel para entregar un intervalo de confianza del 95%. Estas sondas están desplegadas a nivel nacional y tienen como punto de destino el borde de los servicios entregados por VTR, que se encuentra cercano a la puerta de enlace de la red pública (Acceso a Internet).

¿Cuales son los destinos de las mediciones?

La velocidad local, que corresponde a la velocidad de transferencia que se mide en la red local de VTR, la medición se realiza desde el cable modem y/o internet móvil del cliente al servidor Ookla-VTR en Santiago; La velocidad nacional, que corresponde a la velocidad de transferencia que se mide a nivel nacional, la medición se realiza desde el cable modem del cliente al servidor de medición de GTD en Santiago; la velocidad internacional, que corresponde a la velocidad de transferencia entre dos puntos particulares el Cable modem del Cliente y un servidor ubicado en el extranjero. En nuestro caso lo hemos ubicado donde transita el contenido más requerido, este es el servidor de Ookla-VTR en Miami (NAP de Las Américas).

¿Cuál es la diferencia entre BAM e Internet Móvil?

BAM ( Internet Móvil) e Internet Móvil, son el mismo servicio y se diferencian sólo por el dispositivo con el cual se accede a internet. La tecnología es la misma para ambas y por lo tanto aplican las mismas condiciones de medición establecidas en la Ley de Neutralidad dispuesto por Subtel. Para BAM se utiliza un Dongle (o router inalámbrico) que se conecta a un computador para entregar accedo a Internet. Internet móvil, es la posibilidad de acceder a internet a través de un teléfono móvil que cuente con un plan de datos.

Indicadores técnicos de calidad de servicios - Fijo

2024 Q4 Reporte De Neutralidad Local Ver informe

2024 Q4 Reporte De Neutralidad Nacional Ver informe

2024 Q4 Reporte De Neutralidad Internacional Ver informe

Indicadores técnicos de calidad de servicios - Móvil

2024 Q4 Reporte De Neutralidad Local Ver informe

2024 Q4 Reporte De Neutralidad Nacional Ver informe

2024 Q4 Reporte De Neutralidad Internacional Ver informe

Políticas de administración de red

Las políticas de administración de red son mecanismos que VTR utiliza, para entregar una experiencia de uso óptimo del servicio y hacer un uso eficiente de la red, además de cumplir con:

A. Resguardar la seguridad de nuestros usuarios.Para reducir la propagación de virus y evitar que usuarios mal intencionados que accedan a información del computador del cliente, con la administración de puertos y filtros IP.

B. Proteger la estabilidad de la red.Evitando que esta sea vulnerable a ataques y pongan en riesgo su estabilidad. La incesante evolución de internet, obliga a VTR a mejorar permanentemente las políticas, que se presentan a continuación:

Administración de puertos y filtros IP

VTR gestiona ciertos puertos y aplica filtros con la finalidad de proteger su red, reducir la propagación de ciertos virus y la posibilidad de que usuarios malintencionados accedan a la información que se almacena en el computador del cliente. No obstante, VTR recomienda utilizar un software antivirus actualizado y tomar todas las medidas de seguridad necesarias. ( PC Seguro) La aplicación de filtros a determinados puertos y direcciones IP, está destinada a brindar seguridad a los dispositivos (principalmente PCs) de sus clientes. Todas estas medidas fueron validadas por NIC Chile (Organismo dependiente de la Universidad de Chile), quién emitió un informe final denominado “Asesoría para la verificación de las restricciones que VTR aplica al servicio internet de Internet de sus clientes domiciliarios” en el cual se concluye que estas medidas no generan ninguna limitación ni al acceso ni al uso del servicio de Internet.

Para impedir que la red VTR sea vulnerable a ataques que provoquen inestabilidad, la compañía realiza la administración de los siguientes puertos para garantizar el buen funcionamiento del servicio:

Puerto 67: Evitar accesos de terceros. Evita la posibilidad que los usuarios involuntariamente entreguen sus direcciones IP locales a otros usuarios de la Red de VTR, esto fuera de su ámbito local, solo afecta en una vía (desde el cliente hacia la red pública).

Puerto 135-139: Evitar Compartir archivo con toda la red de VTR. Evitar que terceros fuera de la red local del cliente, accedan a información de carpetas y archivos compartidos por el cliente. Por ende, quedan automáticamente protegidos de compartir sus archivos con la red local o red pública. Por lo tanto, el servicio deberá utilizar otras aplicaciones para compartir archivos con la red local o publica.

Filtro IP 200.255.255.255, 190.255.255.255 y 201.255.255.255: Protege la Red de saturaciones por usos maliciosos. Se protege de los ataques de ping reiterados, que saturen la red, debido que todos los equipos conectados responderían al Ping, provocando problemas en los servicios.

Puerto 161-162: Evita interferir maliciosamente los servidores de VTR. Evitar la administración remota de los servidores de VTR por parte de terceros no autorizados. Además, bloquear el envío de reportes automáticos de fallos de los equipos. Los productos que se conectan Máquina a Máquina no podrán ser administrados remotamente.Se verán impactados servicios que requieran reporte de fallos y/o administración remota vía SNMP.

Puerto 69 (RFTP): Protege la alteración de los Cable Modem de VTR. Evita el acceso a aplicaciones de configuración de equipos por protocolos RFTP. En el caso de VTR, su cable modem tiene esta vía de acceso, por ende, este puerto posibilita la modificación de sus configuraciones y su uso permite la adulteración del servicio VTR.

IP Gateway: Evita conflicto en la red en los casos que se configurare como puerta de enlace. En los casos que el cliente configure la IP de la puerta de enlace como dirección del computador, evitará duplicidad de IP.

Impide envío de Mail Masivos (Puerto 25): Este puerto se bloquea sólo ante la evidencia del uso indebido del servicio de correo electrónico por parte del usuario (Spam) Evita enviar Spam masivos por parte de los clientes que han demostrado una conducta de Spammer. El uso de las cuentas Vtr.net para envío de correo masivo afecta a todos los clientes VTR, ya que algunos servidores bloquean al dominio de origen, lo que provocaría el bloqueo del servicio e-mail VTR a algunos destinos. No impedir el envío de Spam provocaría que los clientes se vieran infectados al momento de conectarse a la red.

Puerto 445: Virus utilizan este puerto para infectar a los usuarios de la Red. Se cierra el puerto 445, para evitar que Virus utilicen este puerto para afectar a los usuarios de VTR.Afecta a clientes que deseen usar Active Directory de Microsoft, el cual no está recomendado de usar en redes públicas.

Bloqueo IP No VTR: Se restringe el uso de la red a los IP dentro del Rango de VTR. Aquellos que no se encuentran en los Rangos VTR no podrán navegar.

Bloqueo Sesiones BGP (Puerto 179) Este servicio permite a las grandes empresas propagar los bloques IP propios, para usuarios domiciliarios y con direccionamiento entregado por VTR, no necesitan acceder a los protocolos BGP. VTR no ofrece servicio Internet a grandes corporaciones con bloques IP propios.

Debido a la evolución tecnológica y a las nuevas amenazas a la seguridad de la red que podrían aparecer, en VTR estaremos continuamente revisando nuestra política de bloqueos y filtros. Ante cualquier sugerencia sobre mejoras a esta política, agradecemos que nos contacten a neutralidad@vtr.net

El detalle anterior se ha publicado atendiendo las consultas de nuestros clientes. Sin embargo, VTR recuerda que el uso malicioso de esta información, podría afectar el servicio que entregamos a nuestros clientes.

En el SERVICIO DE ACCESO A INTERNET MOVIL, los protocolos estándar más utilizados para el tráfico de subida son el TCP y UDP, los que son entregados sin restricciones. Por ejemplo, cuando en tu browser escribes www.vtr.com, se genera una solicitud hacia internet requiriendo la página, la que el cliente recibirá de vuelta.Por otro lado, existen tráficos mal intencionados que rondan internet en busca de vulnerabilidad y que no son requeridos por el cliente. Es a este tipo de tráfico no se le permite el acceso a nuestra red. Esta medida está implementada porque el servicio de internet móvil se utiliza mayoritariamente en smartphones, los que no están provistos de firewall ni antivirus.De esta forma, a diferencia del servicio de acceso a internet fijo, en móvil no tenemos puertos específicos ya que se aplican sobre puertos UDP y TCP (Genéricamente)

Bloqueos Recientes: Por recomendación del Ministerio del Interior y de Seguridad Pública, asociado a un programa malicioso y con el fin de proteger el servicio de acceso a internet contra virus, el lunes 25 de marzo de 2019 hemos bloqueado temporalmente algunas URL y direcciones IP, lo que podría impedir el acceso a algunos sitios web. Esta medida busca de prevenir cualquier incidente relacionado con Ciberseguridad, que pueda afectar a nuestros clientes”. Para conocer el detalle de las IP bloqueadas DESCARGAR AQUÍ

Gestión de acceso a contenidos recurrentes

VTR gestiona la calidad de la experiencia a los contenidos más visitados por sus clientes a través del uso de cache de contenidos internacionales más visitados y enlaces directos nacionales con los proveedores de contenido más visitados.

Se denomina cache a la actividad de almacenar localmente contenido que se encuentra alojado usualmente en el extranjero. Debido a las distancias físicas entre nuestro país y los contenidos internacionales, las tasas de transferencia son menores y la latencia es mayor.

Los contenidos almacenados en cache, ofrecen mejores tasas de transferencias y menor latencia, lo cual mejora su disponibilidad y experiencia de consumo. A su vez, los enlaces directos tienen un efecto similar, al mejorar notablemente el acceso a dichos contenidos.

Lo anterior permite que una parte importante de los contendido consumidos por los clientes VTR estén disponibles dentro de su red.

VTR constantemente analiza las tendencias de consumo de sus clientes con el propósito de disponer del máximo de este contenido dentro de su red, optimizando su experiencia de consumo.

En el SERVICIO DE ACCESO A INTERNET MOVIL, también se utilizamos el cache de contenidos internacionales y nacionales más visitados, dejando disponible en nuestra red dichos contenidos.

VTR bloquea el acceso a sitios web que son considerados ilegales por poseer contenido de imágenes de abuso infantil. Para esto, se utiliza una plataforma provista por Internet Watch Foundation (IWF), fundación de origen británico que opera integrada a la Red VTR. IWF se dedica a monitorear la red internet mundial para detectar contenido de abuso sexual infantil, el cual es puesto en listas que se contrastan con los requerimientos de acceso a URLs en la red VTR.

Cada vez que un cliente en la red VTR pide tener acceso a una URLs, el requerimiento es contrastado automáticamente con la lista, que se actualiza tres veces al día, por un sistema que opera dentro de la red VTR. Si la URL no coincide con las de la lista, el cliente tiene acceso a su página. De lo contrario, si coincide y se trata de una página con contenido de abuso infantil, aparece una notificación que informa que dicha página ha sido bloqueada por ese motivo.

En casos muy excepcionales, es posible que un sitio con contenido legal alojado en un servidor registrado por IWF pudiera eventualmente verse bloqueado lo cual puede ser reportado a VTR para que sea regularizado. El SERVICIO DE ACCESO A INTERNET MOVIL se encuentra sujeto a las mismas reglas del servicio de acceso a internet fijo. Conoce VTR Internet Segura